Cybersécurité et cloud : les experts IT que les entreprises s’arrachent en 2026

Longtemps, la transformation numérique avançait au rythme des nouveaux projets. Désormais, les entreprises regardent leurs infrastructures autrement : qui protège les données ? qui surveille les accès ? qui sécurise le cloud ? Derrière ces questions se dessine un changement profond dans le recrutement IT. Les organisations cherchent moins des profils spécialisés dans une seule technologie et davantage des ingénieurs capables d’articuler architecture cloud, sécurité et automatisation. Dans ce contexte, certains métiers deviennent particulièrement recherchés en 2026.

Pourquoi cybersécurité et cloud dominent le recrutement IT en 2026 ?

La hiérarchie des compétences IT change nettement ces dernières années. Les entreprises ne recrutent plus uniquement pour construire de nouvelles plateformes. Elles cherchent désormais des ingénieurs capables de stabiliser, sécuriser et gouverner des infrastructures devenues extrêmement complexes.

Cloud public, SaaS, API, microservices, pipelines DevOps, IA intégrée dans les applications… l’écosystème technique s’étend dans toutes les directions. Chaque nouvelle couche technologique ajoute de la puissance. Elle introduit aussi de nouveaux vecteurs d’attaque.

Une explosion des cybermenaces qui redéfinit les priorités des entreprises

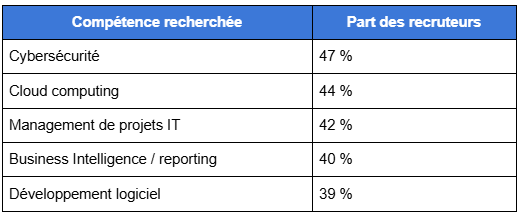

La cybersécurité occupe désormais la première place des compétences recherchées dans la Tech en France.

L’étude publiée par Robert Half auprès de 500 responsables du recrutement met en évidence un signal très clair : la sécurité informatique passe devant toutes les autres expertises techniques.

Les recruteurs privilégient donc des profils capables de sécuriser les infrastructures numériques existantes, plutôt que de se concentrer uniquement sur la production de nouvelles applications.

Des attaques en hausse constante

Les statistiques nationales confirment cette pression croissante.

En France, les services du ministère de l’Intérieur recensent :

17 500 cyberattaques enregistrées en 2025

soit une hausse de 4 % par rapport à 2024

Ce volume ne reflète qu’une partie des incidents réels. De nombreuses intrusions restent invisibles ou se traitent en interne.

Dans la pratique, plusieurs catégories d’attaques dominent aujourd’hui les incidents de sécurité :

Ransomwares : chiffrement des systèmes et demande de rançon

Attaques supply chain : compromission d’un fournisseur logiciel ou d’une dépendance open source

Compromission d’identités cloud : vol de tokens ou d’accès IAM

Attaques d’API : exploitation de failles dans les interfaces applicatives exposées

Le point commun entre ces attaques : elles ciblent désormais l’architecture globale du système d’information, et non plus uniquement un poste utilisateur isolé.

Le basculement stratégique des entreprises : sécuriser avant d’innover

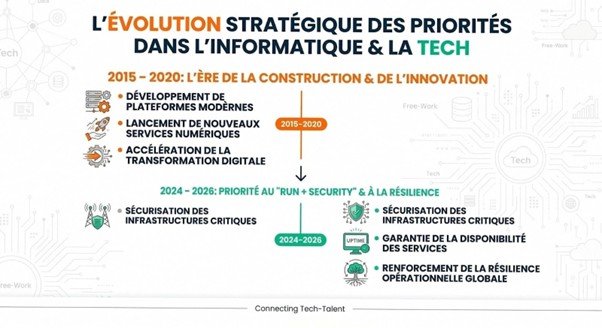

Pendant longtemps, la transformation numérique avançait selon une logique simple : développer de nouveaux services, migrer les applications, moderniser les infrastructures.

Aujourd’hui, une nouvelle prise de conscience se diffuse dans les directions IT.

Une plateforme innovante sans architecture sécurisée devient un risque opérationnel majeur.

Les organisations changent donc leur logique d’investissement.

Elles privilégient désormais :

la protection des infrastructures critiques

la résilience des systèmes d’information

L’objectif dépasse la simple conformité réglementaire. Les entreprises cherchent désormais à construire des architectures capables de résister aux incidents et de continuer à fonctionner malgré une attaque.

Cette approche correspond à une logique de cyber-résilience.

Le passage du modèle « build » au modèle « run sécurisé »

Les priorités budgétaires évoluent elles aussi.

Toujours selon l’étude Robert Half, les investissements IT se concentrent davantage sur le maintien opérationnel et la sécurisation des infrastructures existantes, au détriment du développement de nouveaux projets.

Autrement dit, les entreprises accordent plus d’attention au « run » qu’au « build ».

Le phénomène se traduit concrètement par :

davantage d’investissements dans la sécurité opérationnelle

renforcement des équipes SOC et cloud security

automatisation des contrôles de sécurité dans les pipelines DevOps

Cette évolution modifie directement la structure des recrutements IT.

Les entreprises recherchent notamment :

experts cybersécurité (SOC, IAM, pentest)

ingénieurs DevOps / cloud

architectes cloud sécurisés

spécialistes observabilité et détection

Les métiers de la cybersécurité qui attirent le plus les recruteurs en 2026

La cybersécurité couvre aujourd’hui un spectre très large. Surveillance opérationnelle, réponse aux incidents, audit, simulation d’attaque, gouvernance… chaque domaine mobilise des profils différents.

Dans la pratique, on observe que les entreprises structurent leurs équipes autour de deux grandes catégories :

les experts de la défense opérationnelle, chargés de protéger les infrastructures au quotidien

les profils offensifs et d’audit, chargés d’identifier les failles avant les attaquants

Cette organisation reproduit un principe simple : observer, détecter, tester, puis corriger.

Les experts de la défense opérationnelle

Ces ingénieurs travaillent au cœur de la sécurité opérationnelle. Leur mission consiste à surveiller les systèmes d’information, analyser les comportements suspects et intervenir immédiatement lors d’une attaque.

Dans les environnements cloud modernes, ces rôles gagnent en importance. Les infrastructures distribuées génèrent des volumes massifs de logs, d’événements et d’alertes. Sans surveillance active, une compromission peut rester invisible pendant plusieurs semaines.

Plusieurs métiers structurent cette ligne de défense.

Analyste SOC

Le Security Operations Center (SOC) constitue le centre nerveux de la cybersécurité opérationnelle. L’analyste SOC observe en continu l’activité du système d’information afin d’identifier les signaux faibles d’une intrusion.

Concrètement, il analyse des flux d’événements issus de nombreuses sources : systèmes, applications, réseau, authentification, cloud.

Ses principales responsabilités couvrent :

surveillance continue des infrastructures IT

détection d’anomalies dans les journaux d’événements

qualification et tri des alertes de sécurité

investigation sur les incidents potentiels

escalade vers les équipes de réponse à incident

Ce travail repose sur des plateformes d’analyse de données de sécurité appelées SIEM (Security Information and Event Management).

Dans les environnements cloud modernes, l’analyste SOC doit également comprendre :

les architectures multi-cloud

les flux d’API

les mécanismes d’authentification IAM

Une alerte inhabituelle sur un jeton d’accès AWS peut révéler une compromission majeure.

Incident responder

Lorsque l’attaque devient réelle, l’incident responder entre en scène.

Son rôle consiste à contenir l’attaque, analyser son origine et restaurer le système affecté. Cette mission exige une combinaison de compétences techniques et de sang-froid opérationnel.

Le processus de réponse suit généralement plusieurs étapes :

identification de l’incident

isolation des systèmes compromis

analyse technique de l’attaque

suppression de la présence de l’attaquant

restauration des systèmes

Les compétences mobilisées couvrent notamment :

forensic numérique : analyse des traces laissées par l’attaquant

threat hunting : recherche proactive de comportements malveillants

gestion de crise IT : coordination entre équipes techniques, direction et communication

Dans les grandes organisations, ces experts interviennent souvent dans des cellules de réponse à incident (CSIRT) ou des équipes spécialisées en cyber-résilience.

Expert en gestion des identités (IAM)

Dans les architectures modernes, les attaques ciblent rarement les serveurs eux-mêmes. Les attaquants cherchent plutôt à obtenir des identifiants légitimes pour naviguer dans le système.

Dès lors, la sécurité repose fortement sur la gestion des accès.

L’expert IAM conçoit et administre les politiques d’identité au sein de l’infrastructure.

Ses responsabilités incluent notamment :

gestion des comptes utilisateurs et des rôles

mise en place d’authentification forte (MFA)

contrôle des privilèges administrateurs

gouvernance des accès applicatifs

audit des permissions dans le cloud

Dans les environnements modernes, ce rôle s’inscrit souvent dans une architecture Zero Trust, qui repose sur un principe simple : aucun accès n’est accordé par défaut, même au sein du réseau interne.

Les profils offensifs et d’audit

À côté de la défense opérationnelle, certaines équipes adoptent une approche inverse : elles cherchent activement les failles avant qu’un attaquant ne les exploite.

Ces profils travaillent souvent dans des missions d’audit, de simulation d’attaque ou de tests d’intrusion.

Leur objectif : identifier les vulnérabilités cachées dans les systèmes.

Pentester / ethical hacker

Le pentester (penetration tester) adopte le point de vue d’un attaquant.

Il analyse une infrastructure, identifie les failles potentielles et tente d’exploiter ces vulnérabilités dans un cadre contrôlé.

Ses missions couvrent généralement l’analyse des applications web, les tests d’intrusion réseau, l’exploitation de vulnérabilités logicielles mais aussi l’audit des configurations cloud et la simulation d’attaque interne

Le pentester rédige ensuite un rapport détaillé qui inclut la description des vulnérabilités, leur impact potentiel et les recommandations de correction.

Les tests s’appuient souvent sur des référentiels comme l’OWASP Top 10, qui recense les vulnérabilités les plus fréquentes des applications web.

Auditeur cybersécurité

L’auditeur adopte une approche plus méthodique et structurée. Son travail consiste à analyser l’architecture de sécurité d’une organisation afin de vérifier sa conformité aux standards et aux bonnes pratiques.

Ses missions couvrent notamment :

analyse de risques

audit de configuration des systèmes

évaluation des contrôles de sécurité

vérification des processus de gouvernance

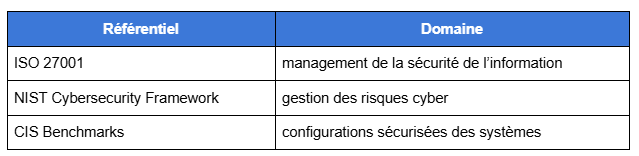

Les audits s’appuient souvent sur des référentiels reconnus :

Ces audits servent à identifier les écarts entre les pratiques de l’entreprise et les standards de sécurité recommandés.

Les experts cloud qui attirent l’attention des recruteurs en 2026

Les infrastructures informatiques ne reposent plus sur quelques serveurs dans un datacenter interne. Elles s’étendent désormais sur des plateformes cloud publiques, des services SaaS, des conteneurs et des microservices distribués. Cette transformation change profondément la nature des compétences recherchées.

Cloud engineer

Le cloud engineer conçoit et opère les infrastructures hébergées sur des plateformes cloud publiques ou hybrides.

Son travail consiste à transformer l’architecture technique d’une entreprise en un environnement cloud robuste et scalable.

La maîtrise des principaux fournisseurs cloud devient indispensable :

Amazon Web Services (AWS)

Microsoft Azure

Google Cloud Platform

Ces plateformes proposent des centaines de services différents : stockage, calcul distribué, bases de données, intelligence artificielle, gestion des identités, réseaux virtuels.

Le cloud engineer intervient notamment sur le déploiement d’infrastructures cloud, la configuration des réseaux et des services, l’automatisation des ressources via infrastructure as code et l’optimisation des performances et des coûts.

Cette expertise devient particulièrement recherchée dans les entreprises qui migrent progressivement leurs systèmes historiques vers des architectures cloud natives.

DevOps / DevSecOps engineer

Le DevOps occupe une position charnière entre les équipes de développement et les équipes d’exploitation.

Son objectif : accélérer les cycles de livraison logicielle tout en garantissant la stabilité de l’infrastructure.

Plutôt que de déployer manuellement les applications, ces ingénieurs automatisent l’ensemble du processus. Chaque modification du code déclenche automatiquement des tests, des contrôles de sécurité et un déploiement dans l’environnement de production.

Les environnements DevOps modernes reposent sur plusieurs technologies clés :

Kubernetes pour l’orchestration des conteneurs

Terraform pour la gestion des infrastructures as code

pipelines CI/CD pour l’automatisation des déploiements

Dans les organisations les plus matures, l’approche DevOps évolue vers DevSecOps. La sécurité ne s’ajoute plus à la fin du cycle de développement. Elle s’intègre directement dans les pipelines.

Cybersécurité et cloud redéfinissent le marché de l’emploi IT

Les priorités du marché IT évoluent nettement. Les entreprises concentrent désormais leurs recrutements sur les compétences capables de sécuriser leurs infrastructures numériques.

La cybersécurité occupe la première place des expertises recherchées. Le cloud reste, quant à lui, la colonne vertébrale de la transformation numérique.

Cette convergence technologique fait émerger une nouvelle génération de profils hybrides. Les recruteurs recherchent des ingénieurs capables de comprendre l’architecture cloud, d’automatiser les infrastructures et d’intégrer des mécanismes de sécurité dès la conception.

👉 Vous travaillez dans le cloud, la cybersécurité ou le DevOps ? Les entreprises recrutent activement ces profils techniques. Consultez les offres d’emploi IT et missions freelance disponibles sur Free-Work pour découvrir les opportunités correspondant à votre expertise !

Commentaire

Connectez-vous ou créez votre compte pour réagir à l’article.